Интервью: (настоящее) искусство подделки трафика Google Maps

«Это было реально», – подтверждает Саймон Векерт. Его ответ в этом интервью о его взломе на Google Maps – причина для существования.

Мой вопрос, если вы пропустили вирусную сенсацию в начале месяца, заключался в том, чтобы трижды проверить, был ли арт-проект Векерта 99 смартфонов в тележке, создающего трафик на Картах Google в Берлине реальным или не.

Высокий худой художник одет в черную берлинскую униформу, его рубашка украшена логотипом Netzpolitik в его студии в Кройцберге, он улыбается и с энтузиазмом кивает, рассказывая о своем проекте и элементах, стоящих за простым и эффективным срывом.

Концепция Векерта заключалась в том, чтобы взять символическое количество из 99 различных смартфонов Android, 99 разных учетных записей Google, 99 SIM-карт (каждая из которых обеспечивает уникальное соединение) и перетащить их по улицам Берлина. Тележка выезжала даже за пределы собственных офисов Google, создавая временную пробку; все это снято и загружено на YouTube в качестве доказательства. Ирония в использовании собственных сервисов и платформ Google для создания проекта и его публикации была ключевой частью концепции.

Чтобы еще больше подтвердить эту идею, другие с тех пор воссоздали взлом блокировки Google Maps, в одном случае используя всего 20 телефонов для создания пробки.

Как это произошло: год планирования

Идея пришла к Векерту три года назад на первомайской (1 мая) демонстрации в Берлине.

«Я видел много сжатых людей, идущих по улице. Я взглянул на трафик Google Maps и увидел огромную пробку в том районе, в котором я находился, несмотря на то, что поблизости буквально не было ни одной машины », – объясняет Векерт.

«Я подумал, что это интересно: можно ли самому воспроизвести или создать такую пробку? Я подумал: мне не нужны люди, мне нужны только смартфоны ».

Год планирования, 99 телефонов, взятых напрокат и взятых напрокат, и все на один день взлома Google Maps

Weckert потребовалось больше года, чтобы собрать достаточно устройств на один день. Ни один производитель или розничный магазин, продающий телефоны, не захотел участвовать, и покупка достаточного количества, даже подержанного, была невозможна для проекта без финансирования.

В конце концов, ему удалось убедить достаточно друзей и знакомых одолжить свои телефоны на один день, включая свои учетные записи Google и SIM-карты, и нанял на день другие смартфоны в службах аренды, которые предоставляют предприятиям и конференциям для использования и тестирования. Все телефоны были заряжены заранее.

План в действии

После сборки и проверки каждый телефон переводился в режим навигации – что, по признанию Векерта, могло быть ненужным, учитывая обмен данными Android с Google, но никаких шансов не было, несмотря на требуемые дополнительные усилия.

Никаких тестов или пробных прогонов заранее не проводилось, Векерт и небольшая группа готовили и исполняли представление, включая красную тележку, специально выбранную из-за скрипящего колеса и ярко-красного цвета. Векерт описал это как добавление «детского, игривого, супераналогового» элемента к двойному повествованию о взломе.

«Это то, что действительно понравилось людям – один парень, 99 смартфонов, прерывает работу системы.

«Но проект состоит из двух слоев. Один из них – технический элемент, другой – простой для понимания эффект «Робин Гуда» с тележкой, где одна идентичность противопоставляется огромному технологическому гиганту, пытающемуся немного повлиять на двигатель, стоящий за ним. Это легко понять и охватило широкую аудиторию », – пояснил Векерт.

Небольшие простые взломы могут сломать сложные системы

«Но это имеет более широкое значение: небольшие простые взломы могут сломать сложные системы. Проект Chaos Computer Club, представленный в прошлом году на 36C3, показал, как сложные и «безопасные» схемы данных системы здравоохранения могут быть легко взломаны людьми, притворяющимися врачами; супер простое решение для разблокировки данных людей.

«Разработчики больше заботятся о шифровании, PGP или SHA-1 и подобных элементах, которые, конечно, важны, но часто техническая сторона может быть побеждена чем-то гораздо более простым».

Google не связывался с Векертом напрямую. В ответ на тогдашние запросы Google дал шутливый ответ: «Будь то автомобиль, тележка или верблюд, мы любим видеть творческое использование Google Maps, поскольку это помогает нам улучшить работу карт с течением времени». Но Векерт не рисковал и старался не раскрывать дату взлома. Это было сделано для того, чтобы попытаться скрыть любые данные, которые Google может собирать, чтобы избежать каких-либо ответных действий в отношении учетных записей Google, которые использовались на каждом телефоне.

Карты Google и спорные регионы

Векерт сказал, что видел, как другой из его проектов Google Maps прекращает работу из-за (возможно, не связанного) изменения в Google API. Этот проект, получивший название Google Maps Borders, был одним из первых, кто подробно продемонстрировал, как национальные границы по-разному представлены в некоторых странах, в зависимости от того, какой объект «Google» вы используете – например, Google в Индии или Google в Китае, как по сравнению с Google в США.

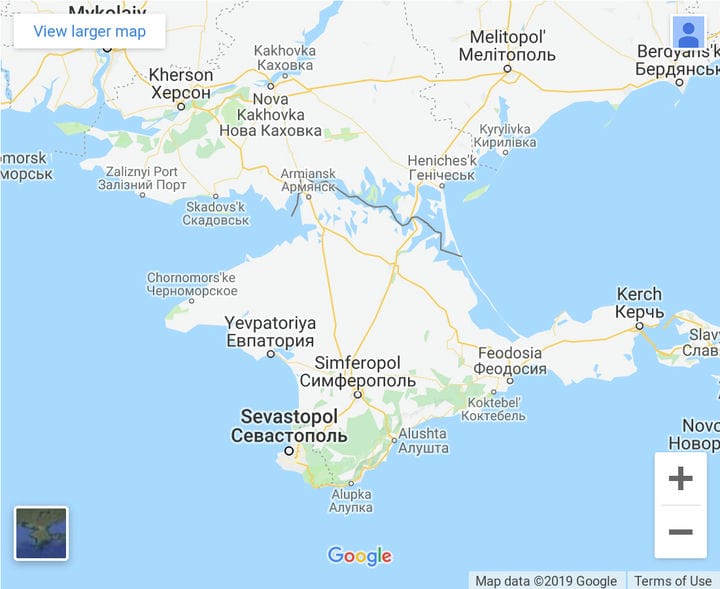

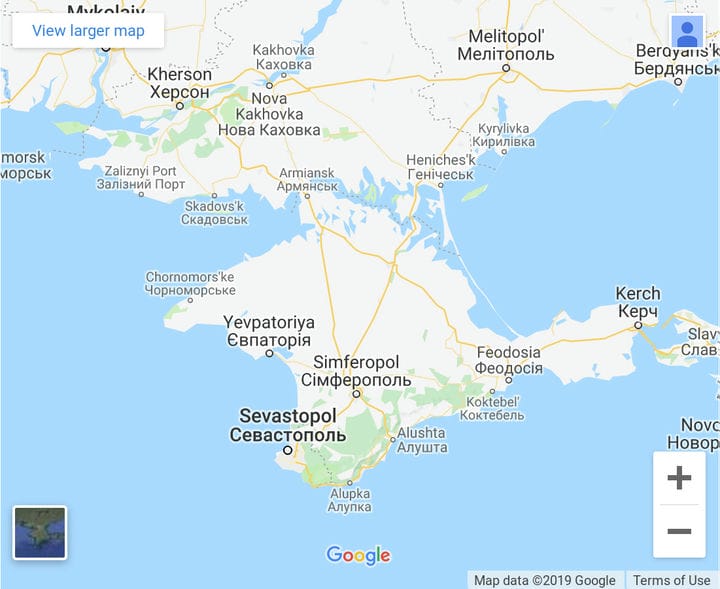

Вот два региона по сравнению с соседними версиями Google Maps: Китай и Индия, Украина и Россия, первоначально обнаруженные Векертом:

Это недавно в новостях снова, после открытия, что Google имеет «специальные сотрудники команды называют„спорного региона команда”, что адреса колючие вопросы, например, как изобразить Фолклендские острова, чья собственность была спорной между Соединенным Королевством и Аргентина с тех пор, как последняя вторглась в 1982 году и потребовала их (Google не упоминает аргентинское название Islas Malvinas для английских картографов) », – сообщает Washington Post на этой неделе.

Векерт не прекращает своих хитроумных хакерских атак на Google, намекая на другой проект, ориентированный на Карты, над которым он работал более шести месяцев, и который вскоре снова будет реализован в Берлине. Если Google его уже не узнает.

Источник записи: https://www.androidauthority.com