Un iPhone può essere hackerato? una ripartizione degli hack comuni

- Il tuo iPhone può essere violato in vari modi, anche se gli iPhone sono più sicuri degli Android.

- Gli esperti affermano che il modo migliore per proteggersi dagli hack è prestare attenzione a collegamenti strani o app imprecise e fornire informazioni solo quando necessario.

- La scarsa durata della batteria e le prestazioni lente possono essere indicatori di un hack di iPhone.

- Potrebbe essere necessario ripristinare le impostazioni di fabbrica del tuo iPhone o ottenere una sostituzione se è stato seriamente violato.

Gli hack di iPhone non sono incredibilmente comuni, ma possono comunque verificarsi se non stai attento.

Da malware

e app imbroglione scaricate dall'App Store per attacchi mirati a un dispositivo specifico, le tue informazioni possono essere rubate in una miriade di modi.

Qui analizzeremo i tipi comuni di hack, come sapere se sei stato violato e cosa fare al riguardo.

Come si può hackerare un iPhone

L'hacking si verifica quando qualcun altro ottiene l'accesso a informazioni private sul tuo dispositivo o le controlla senza il tuo consenso. È un termine ampio e si trova su un gradiente da cattivo a molto serio. Alcuni hacker vogliono guadagnare velocemente vendendo pubblicità. Gli altri vogliono farti del male.

Gli esperti hanno affermato che esistono alcuni tipi principali di hack per iPhone:

Siti Web o collegamenti sospetti

Proprio come sul tuo computer, il tuo iPhone può essere violato facendo clic su un sito Web o un collegamento sospetto. Se un sito web sembra o sembra "spento", controlla i loghi, l'ortografia o l'URL.

Cerca di evitare di connetterti a una rete Wi-Fi pubblica senza password, che apre la possibilità a un hacker di accedere al traffico non crittografato sul tuo dispositivo o di reindirizzarti a un sito fraudolento per accedere alle credenziali di accesso.

Anche i messaggi provenienti da numeri che non riconosci sono sospetti.

Fortunatamente, gli smartphone moderni sono bravi a resistere a malware e ransomware

.

App sospette sull'App Store

I dispositivi Apple esistono in un ecosistema digitale molto più chiuso e monitorato rispetto ai dispositivi Android.

La società ha un processo di controllo per le app nel suo store, ma non è a prova di proiettile.

Ning Zhang, che dirige il Computer Security and Privacy Laboratory presso la Washington University di Saint Louis, ha detto di fare attenzione alle app che richiedono più informazioni di quelle di cui avranno bisogno per funzionare.

Ad esempio, se hai scaricato un'app per lo sfondo o una torcia e ti viene richiesta la posizione o l'elenco dei contatti, la fotocamera o il microfono, è una bandiera rossa. Probabilmente, gli sviluppatori ti stanno inducendo a fornire queste informazioni in modo che possano essere vendute.

"Sarei un po' scettico al riguardo e valuterei se voglio davvero quell'app per lo sfondo", ha detto. “Essere vigili, anche con le app ufficiali, è utile. Se siamo in grado di farlo, penso che per la persona media dovresti essere abbastanza al sicuro".

È importante tenere traccia anche delle app ufficiali sul telefono e controllare anche eventuali app scaricate in modo sospetto.

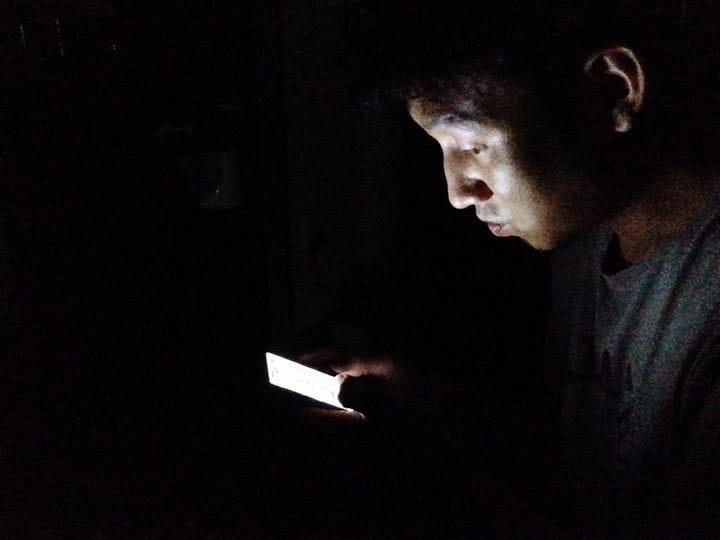

picture alliance/Collaboratore/Getty Images

Trucchi intimi del partner

I partner abusivi possono prendere il tuo telefono e scaricare spyware

(o stalkerware) quando non stai guardando. Questo software dannoso può essere utilizzato per tracciare la tua posizione o rendere accessibili informazioni private come messaggi di testo, cronologia delle chiamate ed e-mail.

Tutto ciò di cui hanno bisogno è la tua password e l'accesso fisico al tuo telefono. Gli esperti con cui abbiamo parlato hanno affermato che questo è purtroppo comune. Questo abuso può essere psicologicamente traumatizzante e devastante per la vita personale e pubblica di qualcuno. Se noti app che non ricordi di aver scaricato, questo potrebbe essere un segno, sebbene molte volte l'app spyware sia invisibile nella schermata iniziale.

Purtroppo, questo problema non è facile da risolvere. Le vittime possono mettere a rischio la propria sicurezza eliminando le app o verificando la presenza di malware se e quando i malintenzionati notano queste azioni.

Attacchi mirati

La persona media probabilmente non sarà individuata e presa di mira a distanza dagli hacker perché è costoso, a volte costa milioni per hackerare i telefoni più recenti, ha affermato Matthew Green, professore associato al Johns Hopkins Internet Security Institute.

I giornalisti e gli attivisti sono i più a rischio per questo tipo di hack.

Una forma di hack mirato funziona in questo modo: gli hacker sfruttano difetti sconosciuti nella programmazione iOS di cui nemmeno i suoi sviluppatori sono a conoscenza. Con questa conoscenza, gli hacker possono installare malware per ottenere dati da fonti mirate.

"Questa è una serie molto sofisticata di hack e spesso non saprai nemmeno che è successo a te", ha detto Green. "Se è qualcuno che è davvero sofisticato, ti invierà un messaggio di testo invisibile e quindi il tuo telefono sarà compromesso per un po'."

I bug sono noti come exploit "zero-day", corrispondenti al fatto che Apple scoprirà un possibile problema di sicurezza nel proprio software lo stesso giorno in cui funzionerà per risolverlo. Nel momento in cui il mondo lo sa, è solo questione di tempo prima che l'hacking diventi obsoleto. Ecco perché questi costosi hack sono spesso tenuti nascosti dalle persone, o dai governi, che li acquistano, ha detto Green.

Modi per proteggerti da un hack di iPhone

Gli iPhone possono essere assolutamente hackerati, ma sono più sicuri della maggior parte dei telefoni Android.

Alcuni smartphone Android economici potrebbero non ricevere mai un aggiornamento, mentre Apple supporta i vecchi modelli di iPhone con aggiornamenti software per anni, mantenendone la sicurezza. Ecco perché è importante aggiornare il tuo iPhone.

Anche le app sull'App Store sono controllate per il malware (sebbene ci siano app discutibili che passano inosservate).

Tuttavia, se stai pensando di eseguire il "jailbreak" del tuo iPhone, rimuovendo le restrizioni software imposte su iOS, ti stai aprendo a potenziali vulnerabilità nel software perché hai eliminato alcune delle misure di sicurezza esistenti di Apple. È possibile scaricare app spyware o malware incompatibili su un telefono jailbroken, e questo è anche il modo in cui possono verificarsi acquisizioni remote con iPhone. Un telefono jailbroken dovrebbe essere evitato in quanto può pericolosamente consentire alle app dannose di non essere rilevate.

Se esegui il backup del telefono in iCloud, assicurati di disporre di una password complessa

. Se qualcuno si impossessa della tua password, non ha nemmeno bisogno di hackerare il tuo telefono perché può scaricare un backup dal cloud.

Gli hacker possono accedere alle tue informazioni scaricando un backup dal cloud, eliminando la necessità di eseguire il jailbreak o di accedere al tuo telefono.

Issaro Prakalung / Getty

Attivare l'autenticazione a due fattori di Apple è un altro buon modo per stare al sicuro e può impedire che il tuo account iCloud (ID Apple) venga violato richiedendo un altro passaggio di verifica.

Vyas Sekar, professore di ingegneria elettrica e informatica alla Carnegie Mellon University, ha affermato che stare al sicuro significa "buona igiene digitale".

"Installa app da fonti affidabili e, a meno che tu non sappia cosa stai facendo, probabilmente non vorrai eseguire il jailbreak del tuo telefono", ha detto Sekar. "Stai attento. Non fare clic sugli allegati che non desideri aprire e mantieni aggiornato il telefono".

Come sapere se il tuo iPhone è stato violato

Non puoi sempre dire se il tuo iPhone è stato violato, ha detto Sekar. Ma potresti notare alcune cose.

- Il tuo telefono è insolitamente caldo o muore spesso.

- Il telefono è lento quando si tenta di caricare i siti Web.

- La batteria si sta scaricando anche quando non tocchi il telefono.

Questi sintomi indicano che il telefono è sempre in funzione, anche quando non lo usi. A volte, i migliori indicatori provengono dall'esterno, ad esempio quando gli amici dicono che stanno ricevendo messaggi strani da te. Tuttavia, gli hack più sofisticati possono essere in qualche modo invisibili.

Non esiste un modo preciso per verificare ogni tipo di hack. Gli esperti ci hanno detto che un modo affidabile per indagare è scaricare un'app di sicurezza mobile chiamata iVerify, che scansiona il sistema operativo del tuo telefono alla ricerca di comportamenti sospetti e può anche rilevare se il tuo telefono è stato jailbroken.

Cosa fare quando il tuo iPhone è stato violato

Se sai che il tuo telefono è stato violato, hai alcune opzioni a seconda di cosa è successo.

Per problemi minori, come un'app che ruba le tue informazioni, elimina l'app e aggiorna il software.

Nei casi più gravi, ti consigliamo di cancellare il tuo iPhone e ripristinarlo alle impostazioni di fabbrica. Ma anche se lo fai, potrebbe essere completamente chiaro se ti sei sbarazzato del malware installato sul tuo telefono, specialmente se è stato eseguito il jailbreak.

Se sospetti che il tuo telefono sia stato violato, a volte la scommessa più sicura è ottenere un nuovo telefono, a seconda della gravità della violazione.

Trovare un esperto per l'ispezione può essere la soluzione migliore. Green della Johns Hopkins ha detto che il tuo telefono non può essere sempre curato.

"Odio dirlo, ma se hai davvero bisogno di essere al sicuro, prendi un nuovo telefono", ha detto Green. “Se qualcuno effettivamente entra nel tuo telefono, ed è una barriera davvero alta per gli iPhone, può installare cose come i keylogger, il che significa che ogni pressione di un tasto, ogni lettera che digiti viene inviata a qualcuno. Finché non sei sicuro che non c'è più, non puoi essere sicuro di avere privacy.

Se non riesci a procurarti subito un nuovo telefono, è probabile che un iPhone hackerato non sia sicuro da usare, quindi è meglio lasciarlo spento.