Um iPhone pode ser hackeado? um detalhamento de hacks comuns

- Seu iPhone pode ser hackeado de várias maneiras, embora os iPhones sejam mais seguros que os Androids.

- Especialistas dizem que a melhor maneira de se proteger de hacks é ficar atento a links estranhos ou aplicativos incompletos e fornecer informações apenas quando necessário.

- A baixa duração da bateria e o desempenho lento podem ser indicadores de um hack no iPhone.

- Você pode precisar restaurar seu iPhone para as configurações de fábrica ou obter um substituto se tiver sido seriamente invadido.

Os hacks do iPhone não são incrivelmente comuns, mas ainda podem ocorrer se você não for cuidadoso.

De malware

e aplicativos malandros baixados da App Store para ataques direcionados em um dispositivo específico, suas informações podem ser roubadas de inúmeras maneiras.

Aqui vamos detalhar os tipos comuns de hacks, como saber se você foi hackeado e o que fazer a respeito.

Como um iPhone pode ser hackeado

O hacking ocorre quando outra pessoa obtém acesso a informações privadas em seu dispositivo ou as controla sem o seu consentimento. É um termo amplo e está em um gradiente de ruim a muito sério. Alguns hackers querem ganhar dinheiro rápido vendendo publicidade. Outros querem te machucar.

Especialistas disseram que existem alguns tipos principais de hacks para iPhone:

Sites ou links suspeitos

Assim como no seu computador, seu iPhone pode ser invadido clicando em um site ou link suspeito. Se um site parecer ou parecer “desligado", verifique os logotipos, a ortografia ou o URL.

Tente evitar conectar-se a uma rede Wi-Fi pública sem senha, o que abre a possibilidade de um hacker acessar tráfego não criptografado em seu dispositivo ou redirecioná-lo para um site fraudulento para acessar credenciais de login.

Mensagens de números que você não reconhece também são suspeitas.

Felizmente, os smartphones modernos são bons em resistir a malware e ransomware

.

Aplicativos suspeitos na App Store

Os dispositivos da Apple existem em um ecossistema digital muito mais fechado e monitorado quando comparados aos dispositivos Android.

A empresa tem um processo de verificação de aplicativos em sua loja, mas não é à prova de balas.

Ning Zhang, que lidera o Laboratório de Segurança e Privacidade de Computadores da Universidade de Washington em Saint Louis, disse para ficar atento aos aplicativos que pedem mais informações do que precisam para funcionar.

Por exemplo, se você baixou um aplicativo de papel de parede ou lanterna e está solicitando sua localização ou lista de contatos, câmera ou microfone, isso é uma bandeira vermelha. Provavelmente, os desenvolvedores estão enganando você para fornecer essas informações para que possam ser vendidas.

“Eu ficaria um pouco cético sobre isso e consideraria se eu realmente quero esse aplicativo de papel de parede”, disse ele. “Estar vigilante, mesmo com aplicativos oficiais, é útil. Se formos capazes de fazer isso, acho que para uma pessoa comum, você deve estar bastante seguro.”

É importante acompanhar até mesmo os aplicativos oficiais em seu telefone e também verificar se há aplicativos baixados de forma suspeita.

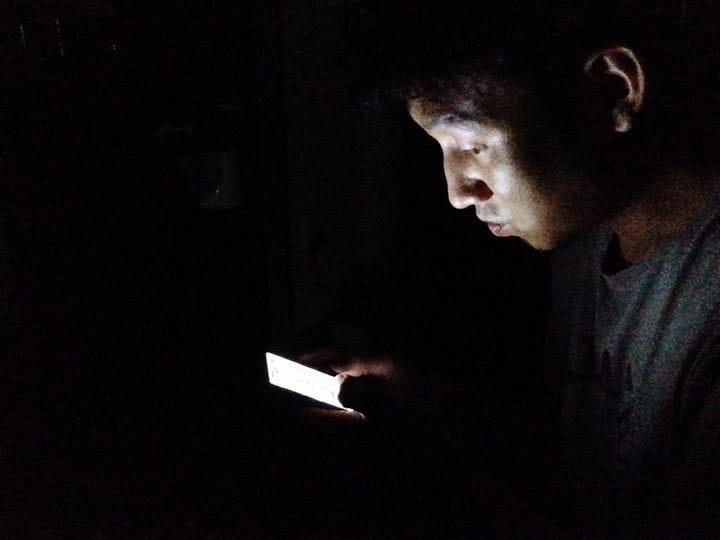

Picture Alliance/Contribuinte/Getty Images

Hacks de parceiros íntimos

Parceiros abusivos podem pegar seu telefone e baixar spyware

(ou stalkerware) quando você não está olhando. Esse software malicioso pode ser usado para rastrear sua localização ou tornar informações privadas, como mensagens de texto, histórico de chamadas e e-mails, acessíveis a eles.

Tudo o que eles precisam é de sua senha e acesso físico ao seu telefone. Especialistas com quem conversamos disseram que isso infelizmente é comum. Esse abuso pode ser psicologicamente traumatizante e devastador para a vida pessoal e pública de alguém. Se você notar aplicativos que não se lembra de ter baixado, isso pode ser um sinal – embora muitas vezes o aplicativo de spyware seja invisível na tela inicial.

Infelizmente, este problema não é fácil de corrigir. As vítimas podem arriscar sua segurança excluindo os aplicativos ou verificando se há malware se e quando os agressores notarem essas ações.

Ataques direcionados

A pessoa comum provavelmente não será apontada e remotamente visada por hackers porque é caro, às vezes custando milhões para hackear telefones mais novos, disse Matthew Green, professor associado do Johns Hopkins Internet Security Institute.

Jornalistas e ativistas correm mais riscos com esse tipo de hack.

Uma forma de hack direcionado funciona assim: os hackers exploram falhas desconhecidas na programação do iOS que até mesmo seus desenvolvedores ainda não conhecem. Com esse conhecimento, os hackers podem instalar malware para obter dados de fontes direcionadas.

“Este é um conjunto muito sofisticado de hacks e muitas vezes você nem sabe que isso aconteceu com você”, disse Green. “Se for alguém realmente sofisticado, eles enviarão uma mensagem de texto invisível e seu telefone ficará comprometido por um tempo.”

Os bugs são conhecidos como exploits de “dia zero”, correspondendo ao fato de que a Apple descobrirá um possível problema de segurança em seu software no mesmo dia em que trabalhará para corrigi-lo. No minuto em que o mundo souber, é apenas uma questão de tempo até que o hack fique obsoleto. É por isso que esses hacks caros são frequentemente mantidos em segredo pelas pessoas ou governos que os compram, disse Green.

Maneiras de se proteger de um hack no iPhone

Os iPhones podem ser hackeados, mas são mais seguros do que a maioria dos telefones Android.

Alguns smartphones Android econômicos podem nunca receber uma atualização, enquanto a Apple oferece suporte a modelos de iPhone mais antigos com atualizações de software por anos, mantendo sua segurança. É por isso que é importante atualizar seu iPhone.

Os aplicativos na App Store também são examinados quanto a malware (embora existam aplicativos questionáveis que passam despercebidos).

No entanto, se você está pensando em fazer o “jailbreak” do seu iPhone – removendo as restrições de software impostas ao iOS – você está se abrindo para possíveis vulnerabilidades no software porque eliminou algumas das medidas de segurança existentes da Apple. É possível baixar aplicativos de spyware ou malware incompatíveis em um telefone com jailbreak, e também é assim que as aquisições remotas podem ocorrer com iPhones. Um telefone com jailbreak deve ser evitado, pois pode permitir perigosamente que aplicativos maliciosos não sejam detectados.

Se você fizer backup do seu telefone no iCloud, certifique-se de ter uma senha forte

. Se alguém conseguir sua senha, nem precisará hackear seu telefone, pois poderá fazer o download de um backup da nuvem.

Os hackers podem acessar suas informações baixando um backup da nuvem, o que elimina a necessidade de jailbreak ou acesso ao seu telefone.

Issaro Prakalung / Getty

Ativar a autenticação de dois fatores da Apple é outra boa maneira de se manter seguro e pode impedir que sua conta do iCloud (ID da Apple) seja invadida, exigindo outra etapa de verificação.

Vyas Sekar, professor de engenharia elétrica e de computação da Carnegie Mellon University, disse que manter a segurança tem tudo a ver com “boa higiene digital”.

“Instale aplicativos de fontes confiáveis e, a menos que você saiba o que está fazendo, provavelmente não deseja desbloquear seu telefone”, disse Sekar. "Tome cuidado. Não clique em anexos que você não deseja abrir e mantenha seu telefone atualizado.”

Como saber se o seu iPhone foi hackeado

Você nem sempre pode dizer se o seu iPhone foi hackeado, disse Sekar. Mas você pode notar algumas coisas.

- Seu telefone está excepcionalmente quente ou morrendo com frequência.

- Seu telefone fica lento ao tentar carregar sites.

- A bateria está descarregando mesmo quando você não está tocando no telefone.

Esses sintomas indicam que o telefone está funcionando o tempo todo, mesmo quando você não o está usando. Às vezes, os melhores indicadores vêm de fora, como quando amigos dizem que estão recebendo mensagens estranhas de você. No entanto, os hacks mais sofisticados podem ser um pouco invisíveis.

Não há uma maneira definida de verificar todos os tipos de hack. Especialistas nos disseram que uma maneira confiável de investigar é baixar um aplicativo de segurança móvel chamado iVerify, que verifica o sistema operacional do seu telefone em busca de comportamento suspeito e também pode detectar se seu telefone foi desbloqueado.

O que fazer quando seu iPhone for hackeado

Se você sabe que seu telefone foi invadido, você tem algumas opções dependendo do que aconteceu.

Para problemas menores, como um aplicativo roubando suas informações, exclua o aplicativo e atualize seu software.

Em casos graves, você deve limpar seu iPhone e restaurá-lo para as configurações de fábrica. Mas mesmo se você fizer isso, pode ficar completamente claro se você se livrou do malware instalado em seu telefone – especialmente se ele foi desbloqueado.

Se você suspeitar que seu telefone foi invadido, às vezes a aposta mais segura é obter um novo telefone, dependendo da gravidade da violação.

Encontrar um especialista para inspeção pode ser a melhor solução. Green, da Johns Hopkins, disse que seu telefone nem sempre pode ser curado.

“Eu odeio dizer isso, mas se você realmente precisa estar seguro, compre um novo telefone”, disse Green. “Se alguém realmente entrar no seu telefone, e é uma barreira muito alta para os iPhones, eles podem instalar coisas como keyloggers, o que significa que cada tecla pressionada, cada letra que você digita está sendo enviada para alguém. Até ter certeza de que isso acabou, você não pode ter certeza de que tem privacidade.”

Se você não conseguir um novo telefone imediatamente, um iPhone hackeado provavelmente não é seguro de usar, então é melhor deixá-lo desligado.